Когда корейская элита становится жертвой хакеров

Южная Корея ужесточает меры против криптовалютных мошенничеств после взлома на 39 миллиардов.

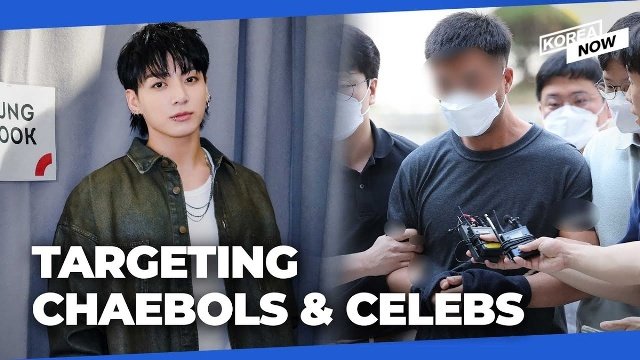

Главаря международной хакерской группировки, которая пыталась похитить деньги и активы состоятельных жителей Южной Кореи, включая Чонгука / Jungkook из BTS, экстрадировали из Таиланда в Южную Корею.

• Персональные данные 258 жертв были украдены с шести государственных и финансовых порталов.

• Звезда BTS Чонгук стал целью попытки кражи акций HYBE на сумму 8,4 миллиарда вон.

• Было похищено виртуальных активов на сумму 21,3 миллиарда вон, полиция смогла вернуть 12,8 миллиарда вон.

• В целом полиции удалось вернуть 12,8 миллиарда вон благодаря оперативным действиям, включая заморозку счетов и остановку выводов средств.

Южнокорейские власти раскрыли одно из крупнейших в стране дел о кибермошенничестве, ликвидировав международную хакерскую группировку, которая похитила почти 39 миллиардов вон у известных жертв.

Группа воспользовалась слабыми мерами безопасности на государственных, IT и финансовых платформах для кражи данных у 258 человек, что впоследствии было использовано для крупномасштабного мошенничества с заменой SIM-карт.

Злоумышленники нацелились на состоятельных бизнес-лидеров, юристов, спортсменов, криптоинвесторов и знаменитостей, включая Чонгука, участника группы BTS, который едва не потерял акции HYBE на сумму 8,4 миллиарда вон.

Расследование

С июля 2023 по апрель 2024 года хакерская группировка проникла на шесть государственных и финансовых порталов с низким уровнем защиты. В результате утечек были раскрыты такие персональные данные, как номера регистрации резидентов и данные финансовой верификации.

В совокупности группа получила доступ к счетам с общим балансом, оцениваемым в 55,22 триллиона вон, при этом на отдельных счетах хранилось более 12 триллионов вон.

Преступники использовали многоступенчатую схему. Сначала они получали личную информацию жертв через взлом различных сайтов, после чего незаконно оформляли SIM-карты на их имена. Это позволяло обходить процедуры подтверждения личности и получать доступ к банковским счетам, брокерским аккаунтам и криптовалютным кошелькам.

Для осуществления мошенничества хакеры создали 118 мобильных аккаунтов на имена 89 жертв.

В общей сложности 16 жертв потеряли 39 миллиардов вон, в то время как финансовым учреждениям удалось заблокировать еще 25 миллиардов вон при попытках кражи. Крупнейшая подтвержденная потеря составила 21,3 миллиарда вон в виртуальных активах.

Звезда BTS Чонгук стал целью попытки кражи на 8,4 миллиарда вон

Схема привлекла широкое внимание после того, как полиция подтвердила, что участник группы BTS Чонгук оказался одной из предполагаемых жертв. Вскоре после его поступления на военную службу хакеры подделали его личность и получили доступ к его брокерскому счёту, после чего похитили акции HYBE на сумму около 8,4 миллиарда вон (550 млн рублей). Однако благодаря оперативной блокировке транзакций удалось предотвратить фактический финансовый ущерб.

Официальные лица поблагодарили банки и агентства за выявление аномальной активности, что помогло предотвратить возможные потери звезды корейского шоубиза.

Аресты в Южной Корее, Китае и Таиланде

Расследование началось в сентябре 2023 года, когда в полицейский участок Намдэмун поступили первые сообщения о несанкционированной активации мобильных телефонов. В последующие месяцы были выявлены и задержаны 16 подозреваемых.

Лидеры группировки, известные только как господин "А" (35 лет) и господин "B" (40 лет), часто перемещались между Китаем и Таиландом. Оба были арестованы в Бангкоке в мае после сотрудничества полиции Сеула с тайскими властями и Интерполом.

По данным следствия, "A" руководил международной хакерской организацией, действовавшей из Таиланда и других зарубежных стран.

Господин "А" был экстрадирован в Южную Корею 22 августа и обвиняется по 11 пунктам, включая крупномасштабное мошенничество и взлом, в то время как господин "B" остается под стражей в Таиланде в ожидании экстрадиции.

Ещё трое подозреваемых также находятся под стражей в Южной Корее, остальные предстанут перед судом по обвинениям в мошенничестве, взломе и нарушении Закона о сетях информации и коммуникаций.

Министерство юстиции подчеркнуло, что продолжит тесное сотрудничество с полицией, Министерством иностранных дел и зарубежными правоохранительными органами для борьбы с международной киберпреступностью и интернет-мошенничеством.

Добавил Кумихо-ши, 13.05.26

Нравится:

Благодарностей: 0